SECURITY

INFORMATION AND

EVENT

MANAGEMENT

SECURITY

INFORMATION AND

EVENT

MANAGEMENT

SECURITY

INFORMATION AND

EVENT

MANAGEMENT

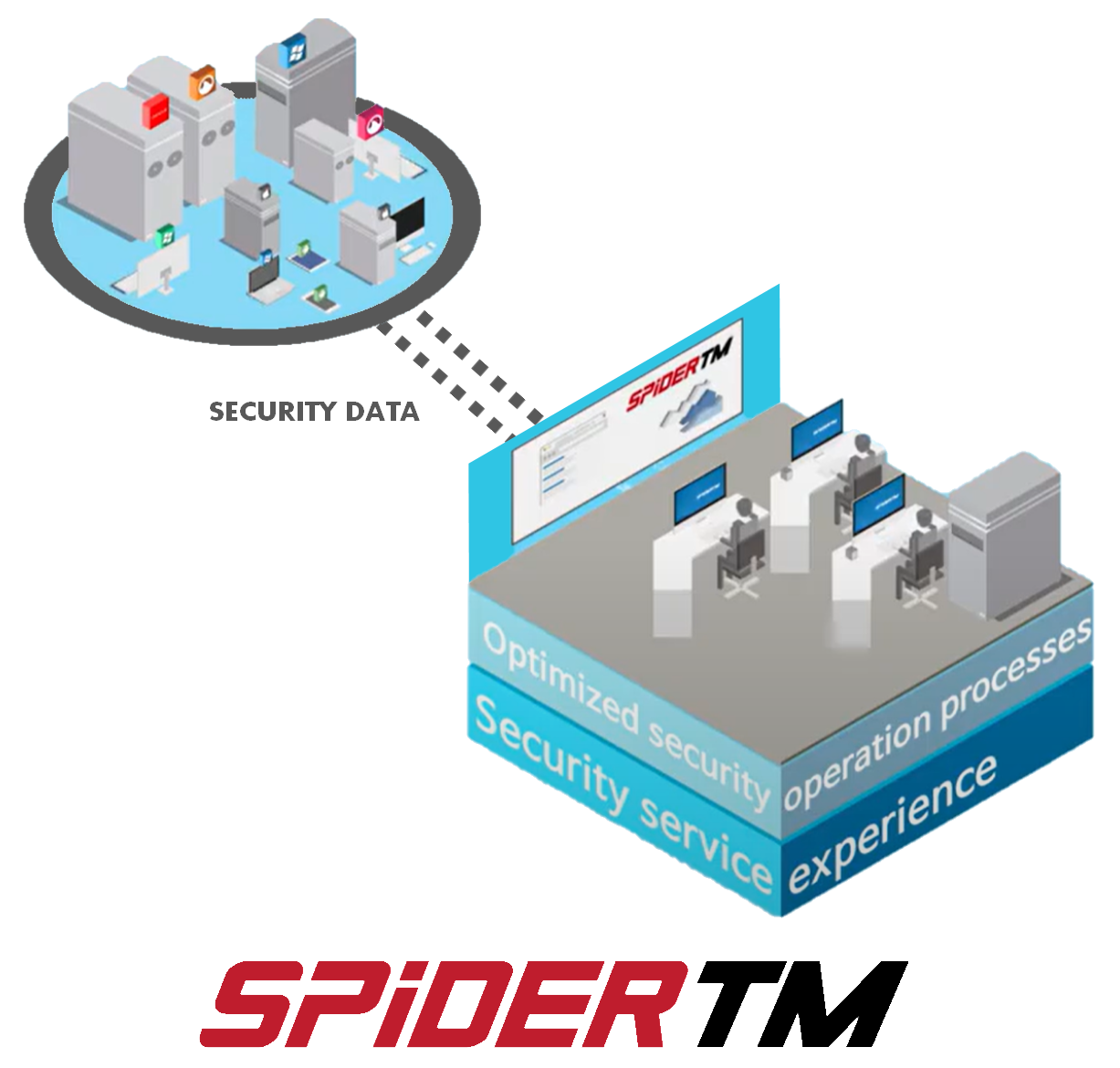

SPiDER TMは、多種多様なセキュリティ機器のログを一元管理が可能な統合セキュリティ管理ソリューションです。 IPS、IDS、UTM、ファイアウォールなど多種多様なセキュリティ器機から出力されるセキュリティログを監視し、相関分析を行い、アラート警告、インシデントやログ管理まで行うことが可能になり、セキュリティ対策の精度と効率を高めることができます。 セキュリティ器機は、機器によって異なる形式のログを出力するセキュリティログため、これらを監視するのはとても煩雑で人手と技術、時間がかかるため、セキュリティ対策の大きな障壁となっています。 SPiDER TMは、こうしたセキュリティ対策の課題を解決するために、豊富な監視ノウハウ、運用作業の効率化を基に開発されたSIEM製品です。

\ SPIDER TMの特長を動画でチェック! /

Why You Need SIEM

多種多様なセキュリティ機器のログを収集、分析、インシデント管理まで、SIEMはセキュリティ対策の一元管理を実現出来る、統合セキュリティ管理ソリューション(SIEM:Security Information Event Management)です。

多次元相関分析で脅威を検知

高性能ファイルDBでログを高速検索

最新の脅威情報を利用出来る

多種・多様な機器のログ取込が可能

独自警告ルールを簡単に設定

インシデント管理の機能も搭載

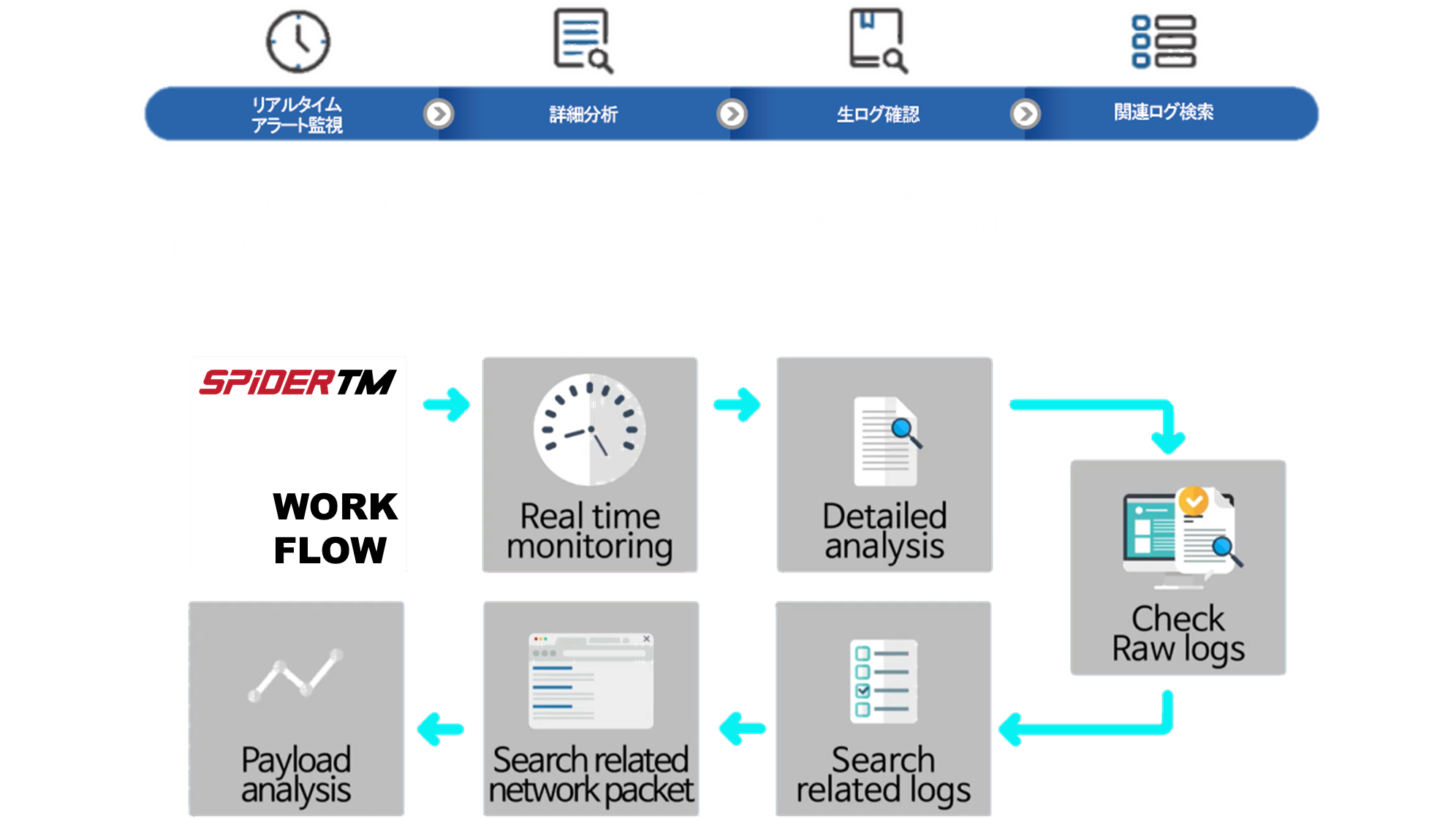

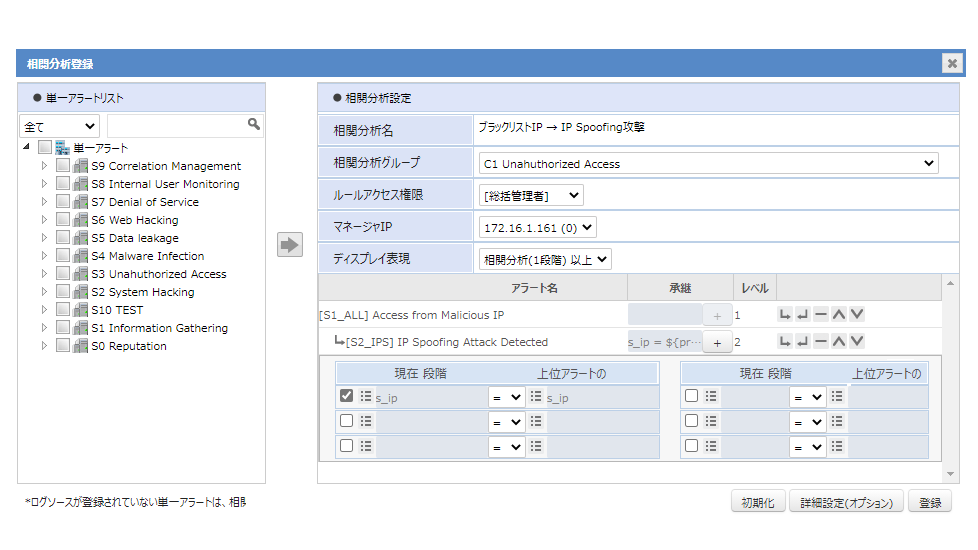

これまでのESM(Enterprise Security Manager)は監視のために短編的な分析機能(それぞれのアラートを個別に分析)を提供していました。 SPiDER TMの場合は段階的に通るセキュリティ機器のそれぞれのアラートを指定し(例:1つ目の機器でAを検知、2つ目の機器でBを検知した場合等)シナリオ分析を行い、ATP(Advanced Persistent Threat)攻撃だけではなく内部情報漏洩など多様な脅威を迅速に検知、対応できます。 インシデントのタイプごとに分析規則を簡単なスクリプトでユーザーが指定でき、リアルタイムもしくは過去のデータ分析を行って新たな攻撃パターンを過去のデータに適用したTime-Lime分析機能を提供します。

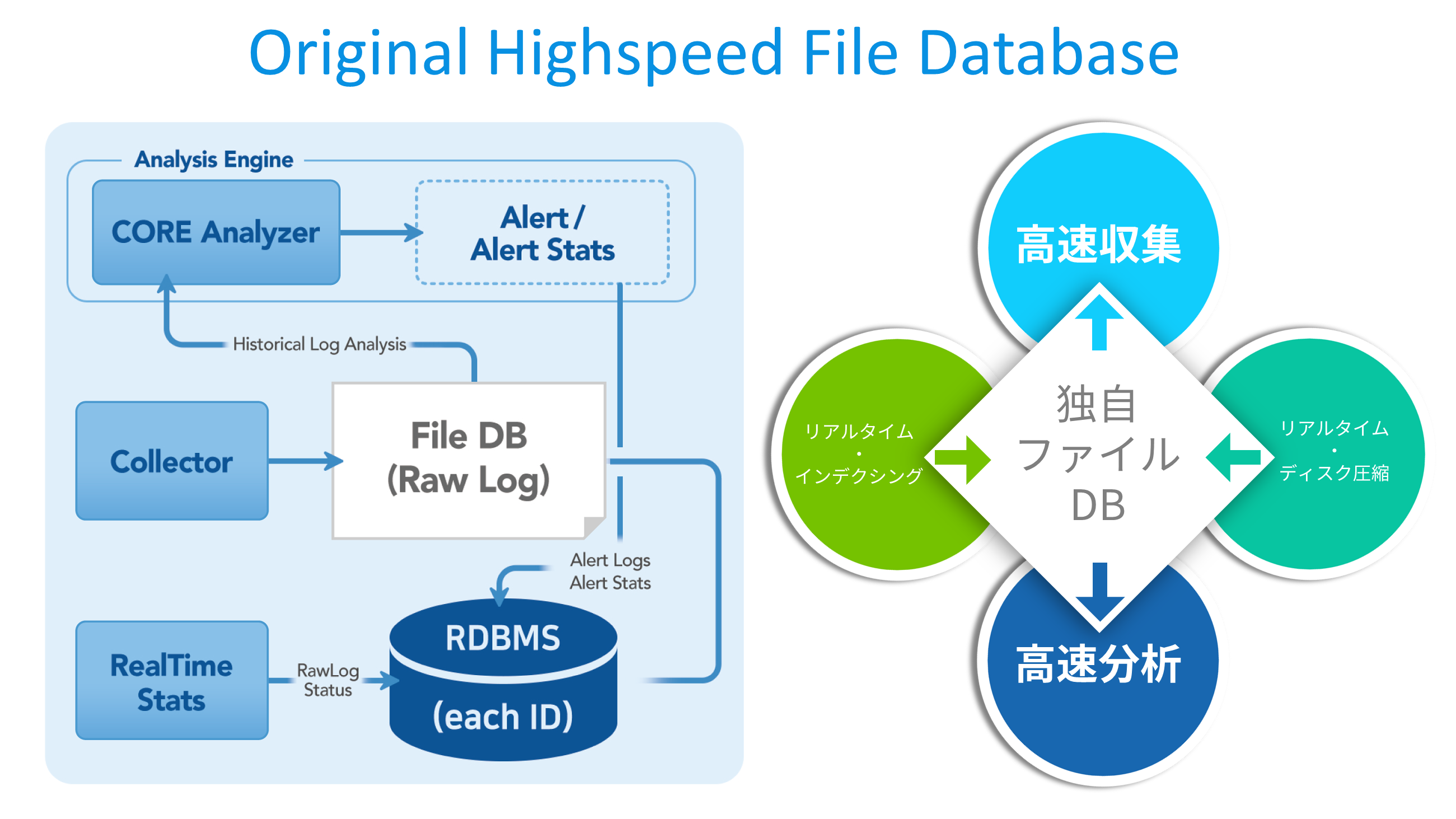

SPiDER TMは大容量のログを効果的に処理するために、独自の高速ファイルDBを使用します。 セキュリティ機器や様々な機器のログを収集した際、検索用のインデックスを即座に作成する「リアルタイムインデクシング機能」、ディスクスペースの可用性を確保する「リアルタイム圧縮機能」でログの高速収集、高速検索を実現しています。 収集した多種多様な膨大なログをスピーディーに検索できることで、セキュリティアナリストの相関的な分析を容易にします。

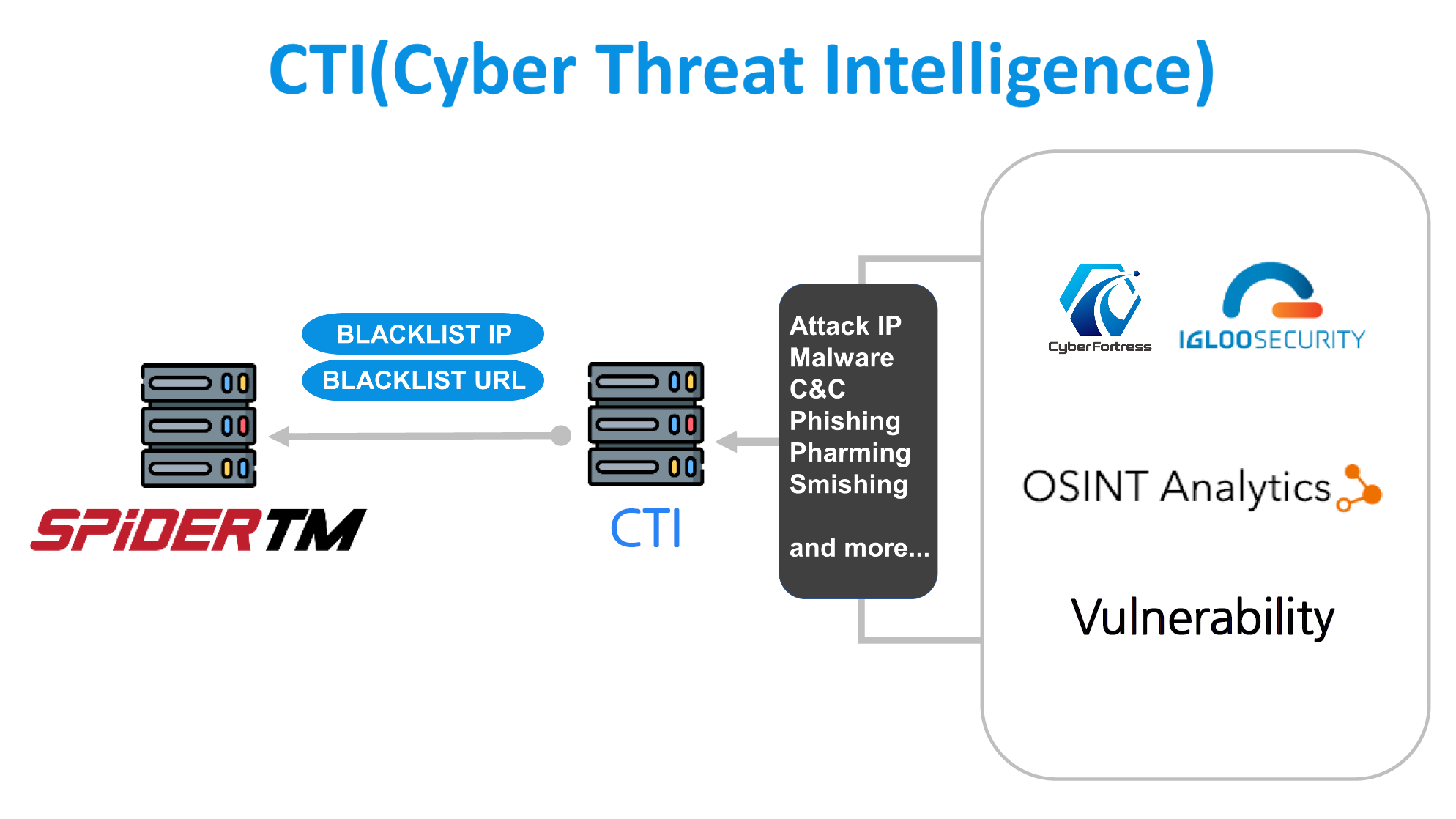

サイバー攻撃やマルウェア、フィッシングなど最新の脅威情報をグローバルに独自収集し、収集した脅威情報をCTI(Cyber Threat Intelligence)に蓄積しています。 CTIで蓄積した脅威情報は、SPiDER TMにブラックリスト(IPアドレスやURL)として連携されます。 ブラックリストに載っているIPアドレス、URLとの通信があった際は、SPiDER TMでアラート通知されます。 そのため、最新セキュリティ動向の把握及び、CTIの情報を活用したルールを作ることも可能になり、最新のサイバー攻撃への対応を可能となります。

SPiDER TMは、パーサ(構文解析)機能を利用して、様々なサーバやデバイス、セキュリティ機器のログをメーカー問わず、リアルタイムに取り込むことができます。 パーサは多様なログタイプに対応するため、以下のパーサータイプをご用意しています。 ラインもSingle Line及び、Muliti Lineのパーシングが可能です。 区切り文字 / 正規表現 / KEYVALUE / XML / JSON パーシングされた値はそれぞれのフィールドに保存され、人が見やすいログとして分析に利用ができます。

SPiDER TMは簡単な操作と設定で、セキュリティインシデントの警告ルールを作成することができます。 ルールの設定フィールドに指定した値のログ、もしくは当てはまらないログが入った時の様に条件を入れて警告オブジェクトを作成し、対象のセキュリティ機器を選択することで簡単にアラートとして検知することが出来ます。 作成した警告ルールを有効にすることで、すぐに脅威に対してのアラート検知ができます。

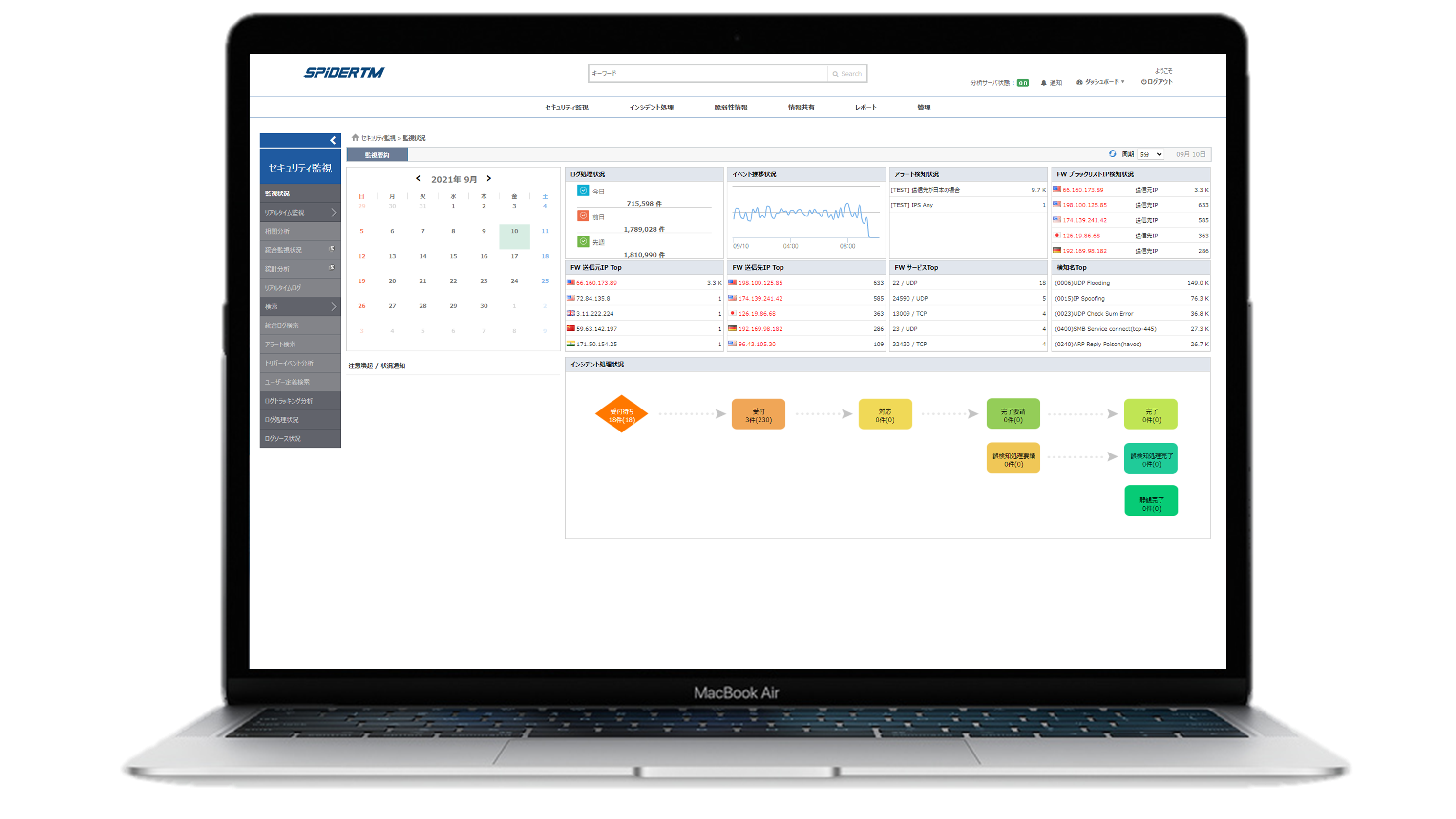

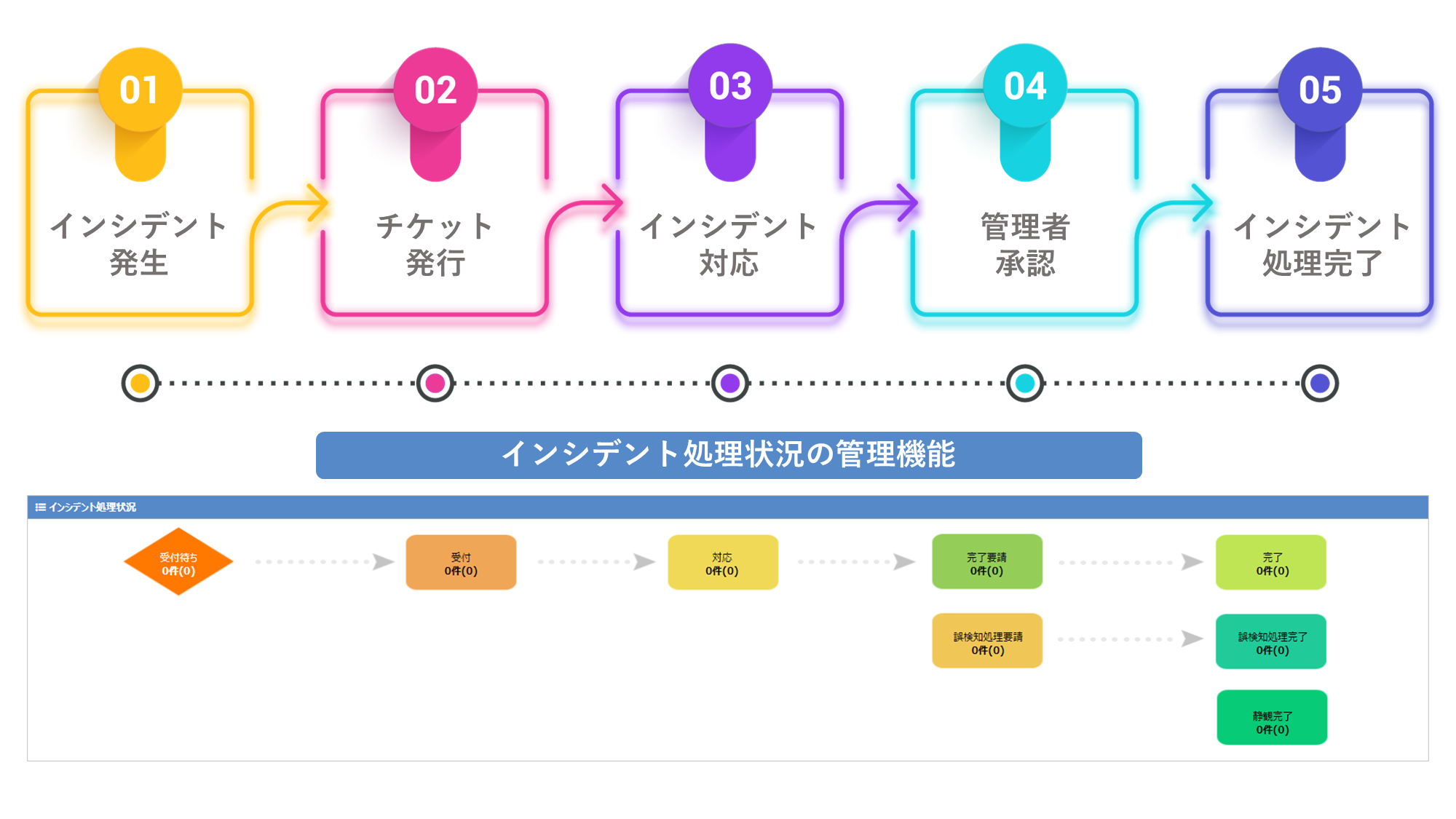

インシデント対応が必要なアラートを検知した場合、インシデントとして登録することで対応状況を確認することが出来ます。 アラート検知とインシデント対応を同じSIEMで管理が行える為、他のインシデント管理ツールを利用するより簡単に、確実にインシデントの管理が出来ます。 緊急度の高いアラートが発生した場合には、自動でインシデント登録させることも警告ルール設定で可能です。 インシデント管理に関する作業が簡単に行え、より監視・対応に専念することが出来るようになります。

収集 |

大容量ログ収集 | セキュリティ監視に必要な全てのログデー タを収集・処理 |

|---|---|---|

| 大容量ログ収集 | セキュリティ機器だけでなく、サーバやアプリケーションログなど、様々なログを収集 | |

分析 |

シナリオベースの相関分析 | セキュリティ管理の蓄積したノウハウを活用したシナリオベースの相関分析ルールを提供 |

| 高性能ファイルDB | 高性能ファイルDBをベー スにした検索結果を用いて効率的なログ分析を実行 | |

| 高度な分析エンジン | In-Memory処理をベースに新しいアーキテクチャの多次元相関分析を支援 | |

| 効率的なログ分析 | 一つの画面でインシデントに関連した全てのトリガーデータの検索と分析が可能 | |

| AIエンジン | 機械学習によるインシデント処理自動化と、未知の脅威の検知をAIが支援 | |

処理 |

ユーザー定義ダッシュボード&レポート | カテゴリ別に標準化したレポートの作成だけでなく、 カスタマイズしたレポートも提供 |

| UNIFIED DASHBOARD | 3Dベースのダッシュボード画面構成により、 直感的にデータが認知でき、ユーザーの特性を考慮した様々なカスタマイズ画面構成及びコンテンツの編集機能を提供 | |

| 多様な通知機能 | インシデントのレベルによってメール、SMSなどでのアラート機能があり、アラートはリアルタイムで通知 | |

| セキュリティ脅威情報共有 | 独自のCTIを通じて、ブラックリストIP/URLを自動的に更新できるように支援し、最新のセキュリティ動向などを提供 | |

| 不正コード配布元情報提供 | 独自開発の不正コード配布元自動収集システムにより世界中から収集した有害サイトの情報を提供 | |

| インシデント対応 | 分析されたアラートについて体系的な対応プロセスを提供し、迅速なインシデント対応ができるように支援 |